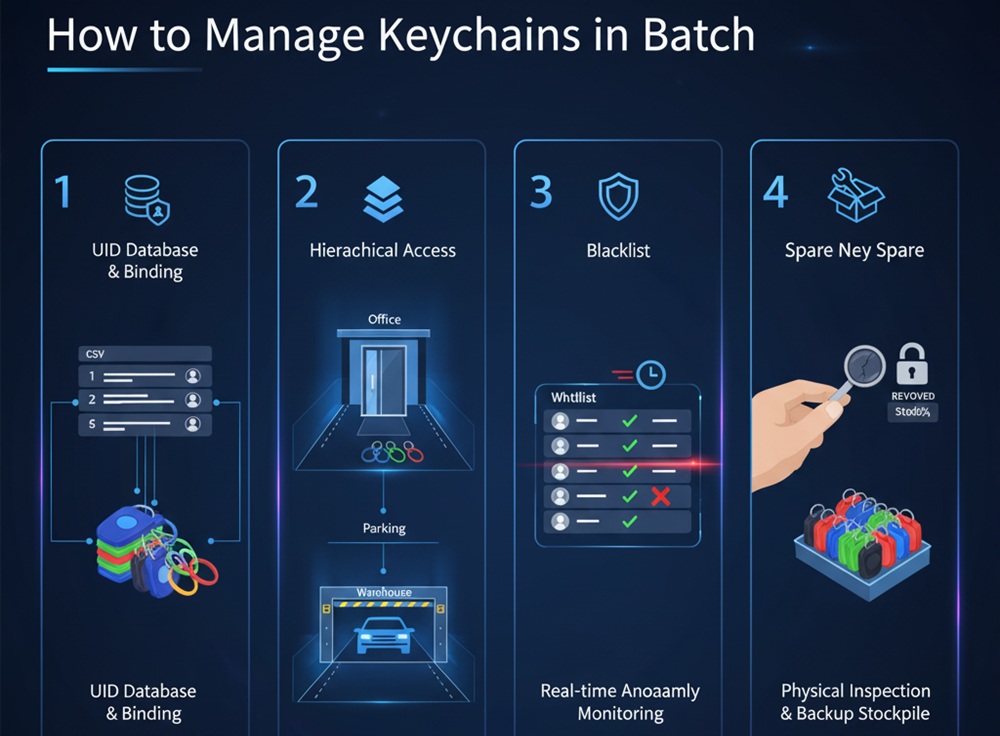

Lorsque votre projet implique un grand nombre d’attributions d’autorisations de contrôle d’accès, de simples tags physiques ne suffisent plus. Voici trois étapes essentielles pour parvenir à une gestion numérique efficace:

1.Base de données UID et liaison (Cartographie des UID)

Chaque Porte-clés NFC possède un UID unique au monde (Identifiant unique) à l'usine.

- Recommandation: Lors de l'achat, demander au fournisseur de fournir une liste de données CSV des UID du trousseau correspondant.

- Mise en œuvre: Importez cette liste d'UID directement dans le backend de votre logiciel de gestion de contrôle d'accès et associez chaque UID à l'utilisateur correspondant (ou identifiant d'employé). Par ici, vous pouvez compléter l'autorisation directement dans le système sans avoir besoin d'opérations fastidieuses d'écriture de trousseau sur site.

2.Accès hiérarchique

N'attribuez pas les mêmes autorisations à tous les trousseaux.

- Stratégie: Utiliser la fonctionnalité multisectorielle de Puces NFC.

- Mise en œuvre: Divisez différents niveaux d'autorisation pour différentes zones (Par exemple, bureaux, parkings, entrepôts). Dans le backend de gestion, vous pouvez autoriser ou suspendre l'accès par lots en fonction du trousseau “groupes” sans traiter chaque trousseau individuellement.

3.Mécanisme de surveillance et de révocation des anomalies en temps réel

La perte du trousseau constitue le plus grand risque de sécurité pour les systèmes de contrôle d'accès.

- Recommandation: Un mécanisme de liaison en temps réel entre “listes blanches” et “listes noires” doit être établi.

- Mise en œuvre: Lorsqu'un employé signale un trousseau perdu, le backend de gestion devrait pouvoir le révoquer en quelques secondes. Une fois l'UID sur la liste noire, même si quelqu'un d'autre trouve le trousseau, le contrôleur d'accès refusera l'accès.

4.Inspection physique régulière et stock de sauvegarde

- Inspection: Bien que Porte-clés NFC sont robustes, après plusieurs années d'utilisation, une fatigue du métal peut se produire au point de connexion du porte-clés. Il est recommandé d'effectuer un contrôle d'inventaire physique chaque année.

- Plan de sauvegarde: Maintenez toujours 5%-10% de “pré-autorisé” des porte-clés dans le système comme inventaire de sauvegarde d'urgence pour garantir une fonctionnalité plug-and-play pour les nouveaux employés ou en cas de perte accidentelle, sans attendre un approvisionnement temporaire.

💡 Outils de gestion professionnelle recommandés:

Équipement d'encodage de données: Si vous devez personnaliser les données stockées à l'intérieur du porte-clés, nous vous recommandons d'acheter un lecteur/graveur NFC de bureau (comme le HY-R1900-U). Combiné avec un logiciel d'encodage par lots, cela permet un processus rationalisé de “scanner un code, écrire une carte”.

Intégration logicielle: Assurez-vous que votre contrôleur de contrôle d'accès prend en charge l'intégration de l'interface API. Cela permet de relier le système de contrôle d'accès au service des ressources humaines. (HEURE) système, parvenir à une gestion entièrement automatisée où “les employés obtiennent automatiquement l'accès dès leur arrivée et voient leur accès automatiquement révoqué lorsqu'ils quittent”.