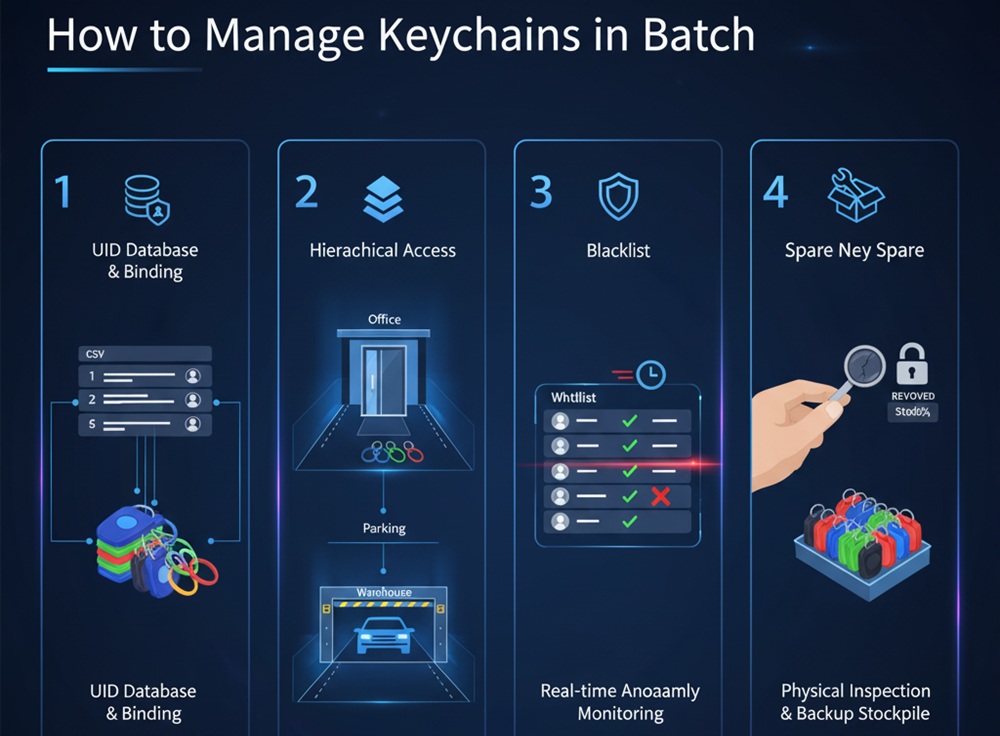

Gdy projekt obejmuje dużą liczbę przypisań uprawnień kontroli dostępu, proste fizyczne znaczniki nie są już wystarczające. Oto trzy podstawowe kroki prowadzące do skutecznego zarządzania cyfrowego:

1.Baza danych UID i powiązanie (Mapowanie UID)

Każdy Brelok NFC ma globalnie unikalny UID (Unikalny identyfikator) w fabryce.

- Zalecenie: Przy zakupie, zwrócić się do dostawcy o dostarczenie listy danych CSV odpowiednich identyfikatorów UID pęku kluczy.

- Realizacja: Zaimportuj tę listę UID bezpośrednio do oprogramowania do zarządzania kontrolą dostępu i powiąż każdy UID z odpowiednim użytkownikiem (lub identyfikator pracownika). Tędy, możesz przeprowadzić autoryzację bezpośrednio w systemie, bez konieczności wykonywania uciążliwych operacji zapisywania pęku kluczy na miejscu.

2.Dostęp hierarchiczny

Nie przypisuj tych samych uprawnień do wszystkich pęków kluczy.

- Strategia: Wykorzystaj funkcjonalność wielosektorową Chipy NFC.

- Realizacja: Podziel różne poziomy uprawnień dla różnych obszarów (NP., biura, parkingi, magazyny). W backendzie zarządzania, możesz zbiorczo autoryzować lub zawieszać dostęp w oparciu o pęk kluczy “grupy” bez przetwarzania każdego pęku kluczy z osobna.

3.Monitorowanie anomalii w czasie rzeczywistym i mechanizm unieważniania

Utrata pęku kluczy jest największym zagrożeniem bezpieczeństwa systemów kontroli dostępu.

- Zalecenie: Mechanizm powiązania w czasie rzeczywistym pomiędzy “białe listy” I “czarne listy” musi zostać ustalone.

- Realizacja: Gdy pracownik zgłosi zagubienie pęku kluczy, backend zarządzania powinien być w stanie odwołać to w ciągu kilku sekund. Gdy UID znajdzie się na czarnej liście, nawet jeśli ktoś inny znajdzie breloczek, kontroler dostępu odmówi dostępu.

4.Regularna kontrola fizyczna i zapasy zapasowe

- Kontrola: Chociaż Breloki NFC są wytrzymałe, po kilku latach użytkowania, w miejscu połączenia pęku kluczy może wystąpić zmęczenie metalu. Zaleca się coroczną kontrolę stanu zapasów z natury.

- Plan kopii zapasowych: Zawsze utrzymuj 5%-10% z “wstępnie autoryzowane” breloki do kluczy w systemie jako awaryjne zapasy zapasowe, aby zapewnić funkcjonalność plug-and-play nowym pracownikom lub w przypadku przypadkowej utraty, bez czekania na zamówienia tymczasowe.

💡 Polecane profesjonalne narzędzia do zarządzania:

Sprzęt do kodowania danych: Jeśli chcesz dostosować dane przechowywane w pilocie, zalecamy zakup A stacjonarny czytnik/zapis NFC (takie jak HY-R1900-U). W połączeniu z oprogramowaniem do kodowania wsadowego, umożliwia to usprawnienie procesu “skanowanie kodu, pisanie kartki”.

Integracja oprogramowania: Upewnij się, że Twój kontroler kontroli dostępu obsługuje integrację interfejsu API. Umożliwia to powiązanie systemu kontroli dostępu z działem kadr (HR) system, osiągnięcie w pełni zautomatyzowanego zarządzania, gdzie “pracownicy automatycznie uzyskują dostęp po dołączeniu i automatycznie tracą dostęp po opuszczeniu firmy”.