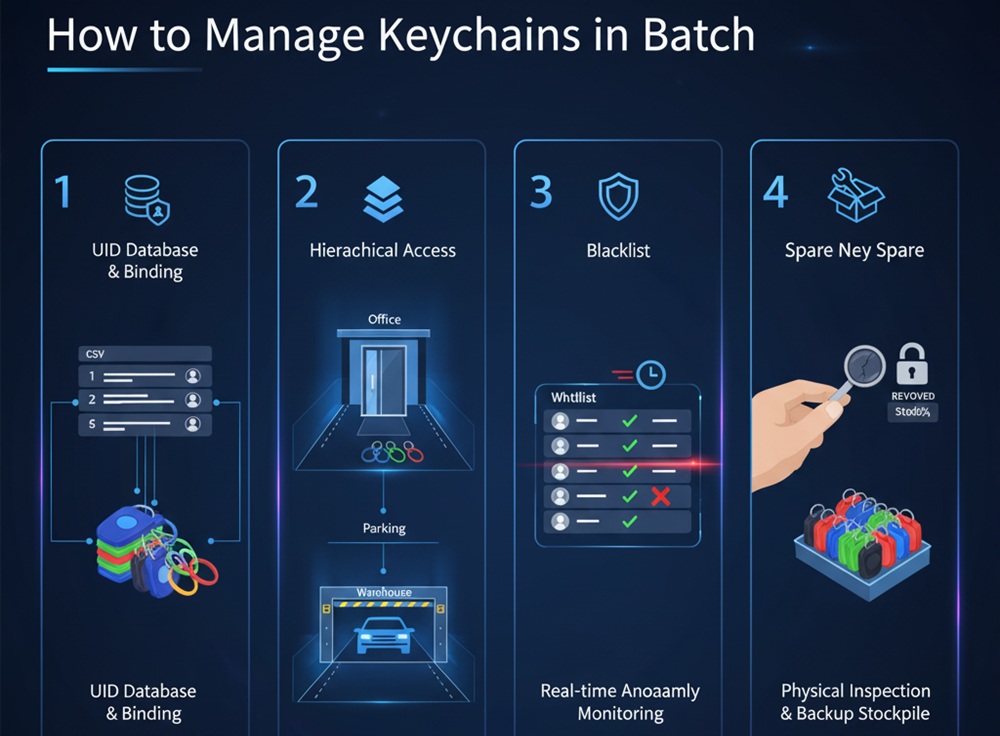

Cuando su proyecto implica una gran cantidad de asignaciones de permisos de control de acceso, Las simples etiquetas físicas ya no son suficientes. Aquí hay tres pasos centrales para lograr una gestión digital eficiente:

1.Base de datos y enlace UID (Mapeo de UID)

Cada Llavero NFC tiene un UID globalmente único (Identificador único) en la fábrica.

- Recomendación: Al comprar, solicitar al proveedor que proporcione una lista de datos CSV de los UID de llavero correspondientes.

- Implementación: Importe esta lista de UID directamente al backend de su software de gestión de control de acceso y asocie cada UID con el usuario correspondiente. (o identificación de empleado). Por aquí, puede completar la autorización directamente en el sistema sin la necesidad de engorrosas operaciones de escritura de llaveros en el sitio.

2.Acceso Jerárquico

No asigne los mismos permisos a todos los llaveros.

- Estrategia: Utilizar la funcionalidad multisectorial de Chips NFC.

- Implementación: Divida diferentes niveles de permiso para diferentes áreas (P.EJ., oficinas, estacionamientos, almacenes). En el backend de gestión, puede autorizar o suspender el acceso por lotes según el llavero “grupos” sin procesar cada llavero individualmente.

3.Mecanismo de revocación y seguimiento de anomalías en tiempo real

La pérdida de llavero es el mayor riesgo de seguridad para los sistemas de control de acceso.

- Recomendación: Un mecanismo de vinculación en tiempo real entre “listas blancas” y “listas negras” debe ser establecido.

- Implementación: Cuando un empleado reporta un llavero perdido, el backend de administración debería poder revocarlo en segundos. Una vez que el UID esté en la lista negra, incluso si alguien más encuentra el llavero, el controlador de acceso rechazará el acceso.

4.Inspección física periódica y existencias de respaldo

- Inspección: A pesar de Llaveros NFC son robustos, después de varios años de uso, Puede producirse fatiga del metal en el punto de conexión del llavero.. Se recomienda realizar una verificación del inventario físico anualmente..

- Plan de respaldo: mantener siempre 5%-10% de “preautorizado” llaveros en el sistema como inventario de respaldo de emergencia para garantizar la funcionalidad plug-and-play para nuevos empleados o en caso de pérdida accidental, sin esperar a la adquisición temporal.

💡 Herramientas de gestión profesionales recomendadas:

Equipo de codificación de datos: Si necesita personalizar los datos almacenados dentro del llavero, recomendamos comprar un Lector/grabador NFC de escritorio (como el HY-R1900-U). Combinado con software de codificación por lotes, Esto permite un proceso simplificado de “escaneando un código, escribiendo una tarjeta”.

Integración de software: Asegúrese de que su controlador de control de acceso admita la integración de la interfaz API. Esto permite vincular el sistema de control de acceso con el de Recursos Humanos. (HORA) sistema, logrando una gestión totalmente automatizada donde “los empleados obtienen acceso automáticamente al unirse y su acceso se revoca automáticamente al salir”.