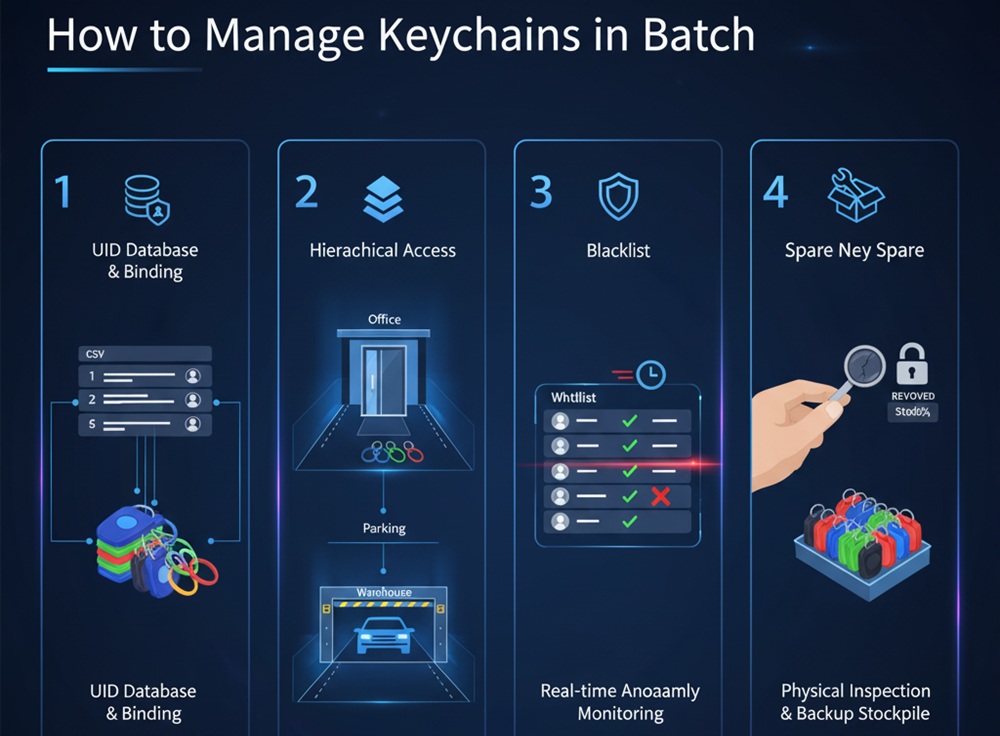

Wenn Ihr Projekt eine große Anzahl von Zuweisungen von Zugriffskontrollberechtigungen umfasst, Einfache physische Tags reichen nicht mehr aus. Hier sind drei Kernschritte für ein effizientes digitales Management:

1.UID-Datenbank und -Bindung (UID-Zuordnung)

Jede NFC -Schlüsselbund hat eine weltweit eindeutige UID (Eindeutiger Bezeichner) in der Fabrik.

- Empfehlung: Beim Kauf, Bitten Sie den Lieferanten, eine CSV-Datenliste der entsprechenden Schlüsselbund-UIDs bereitzustellen.

- Durchführung: Importieren Sie diese UID-Liste direkt in das Backend Ihrer Zutrittskontrollverwaltungssoftware und verknüpfen Sie jede UID mit dem entsprechenden Benutzer (oder Mitarbeiterausweis). Hier entlang, Sie können die Autorisierung direkt im System abschließen, ohne dass umständliche Vorgänge zum Schreiben des Schlüsselbunds vor Ort erforderlich sind.

2.Hierarchischer Zugriff

Weisen Sie nicht allen Schlüsselbunden die gleichen Berechtigungen zu.

- Strategie: Nutzen Sie die Multisektor-Funktionalität von NFC -Chips.

- Durchführung: Teilen Sie unterschiedliche Berechtigungsstufen für verschiedene Bereiche auf (Z.B., Büros, Parkplätze, Lagerhäuser). Im Management-Backend, Sie können den Zugriff basierend auf dem Schlüsselbund stapelweise autorisieren oder sperren “Gruppen” ohne jeden Schlüsselanhänger einzeln zu bearbeiten.

3.Mechanismus zur Anomalieüberwachung und zum Widerruf in Echtzeit

Der Verlust des Schlüsselbunds ist das größte Sicherheitsrisiko für Zutrittskontrollsysteme.

- Empfehlung: Ein Echtzeit-Verbindungsmechanismus zwischen “Whitelists” Und “schwarze Listen” muss festgestellt werden.

- Durchführung: Wenn ein Mitarbeiter einen verlorenen Schlüsselbund meldet, Das Management-Backend sollte in der Lage sein, es innerhalb von Sekunden zu widerrufen. Sobald die UID auf der Blacklist steht, auch wenn jemand anderes den Schlüsselbund findet, Der Zugangskontrolleur verweigert den Zugang.

4.Regelmäßige physische Inspektion und Ersatzbestände

- Inspektion: Obwohl NFC -Schlüsselanhänger sind robust, nach mehrjähriger Nutzung, An der Verbindungsstelle des Schlüsselbunds kann es zu Metallermüdung kommen. Es wird empfohlen, jährlich eine physische Bestandskontrolle durchzuführen.

- Backup-Plan: Immer pflegen 5%-10% von “vorab autorisiert” Schlüsselanhänger im System als Notfall-Backup-Inventar, um die Plug-and-Play-Funktionalität für neue Mitarbeiter oder im Falle eines versehentlichen Verlusts sicherzustellen, ohne auf vorübergehende Beschaffung warten zu müssen.

💡 Empfohlene professionelle Management-Tools:

Datenkodierungsgeräte: Wenn Sie die im Schlüsselanhänger gespeicherten Daten anpassen müssen, Wir empfehlen den Kauf eines Desktop-NFC-Lese-/Schreibgerät (wie die HY-R1900-U). Kombiniert mit Batch-Encoding-Software, Dies ermöglicht einen optimierten Prozess “Scannen eines Codes, eine Karte schreiben”.

Software-Integration: Stellen Sie sicher, dass Ihr Zutrittskontrollcontroller die API-Schnittstellenintegration unterstützt. Dadurch kann das Zutrittskontrollsystem mit der Personalabteilung verknüpft werden (Personalwesen) System, Erreichen einer vollautomatischen Verwaltung wo “Mitarbeiter erhalten automatisch Zugriff, wenn sie beitreten, und ihr Zugriff wird beim Verlassen automatisch widerrufen”.